Hola a todos, como continuación de las entradas de mi amigo Roberto (@1gbdeinfo) , al cual he de pedirle disculpas por el retraso, presentamos este lab que cubre parte de las tecnologías de transición de ipv4 a ipv6 como son la llamada Dual stack, los túneles ipv6 sobre ipv4 e 6to4, en la siguiente entrada de este post trataremos las tecnologías de transición NAT-pt y NAT64, y a partir de esta entrada iremos subiendo el nivel, y tratando de complicarnos la vida… eso si ruego tengáis paciencia puesto que no tengo tiempo para nada… en fin, al lio

Dual stack (doble pila)

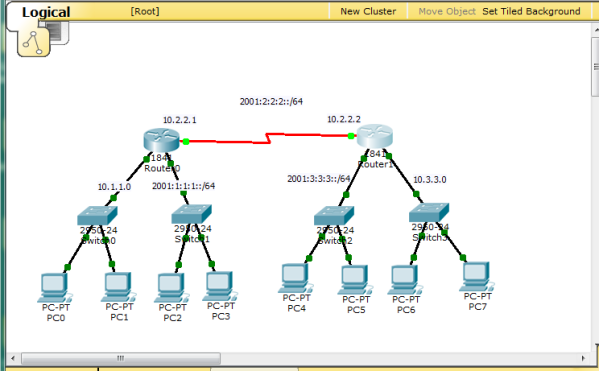

Fijaos tenemos una conexión serial que en cada extremo (router) posee direcciones ipv4 e ipv6, y cada router tiene 2 conexiones fast Ethernet una de las cuales es ipv4 y la otra es ipv6, bien la peculiaridad de esta topología es que únicamente las redes ipv4 se comunicaran entre ellas, al igual que las redes ipv6…

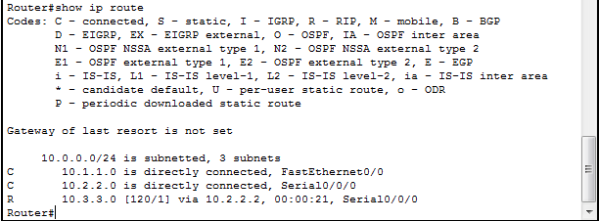

Como veis hemos partido de la topología que hemos utilizado desde el lab 1, y como observareis en ambas tablas de enrutamiento (ipv4 e ipv6) tenemos implementado RIP, como vemos…

E ipv6…

Fijaos en la configuración del router, la clave es como siempre el comando ipv6 unicast-routing, y activar ipv6 en la interfaz correspondiente mediante el comando ipv6 enable

Bien os muestro la configuración de los PC, comenzando por uno de los ipv4…

Y a continuación uno de los ipv6…

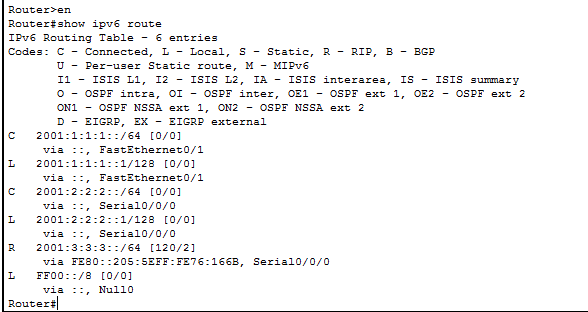

Y el resultado del ping entre los equipos ipv6 fijaos que se efectúa desde pc05…

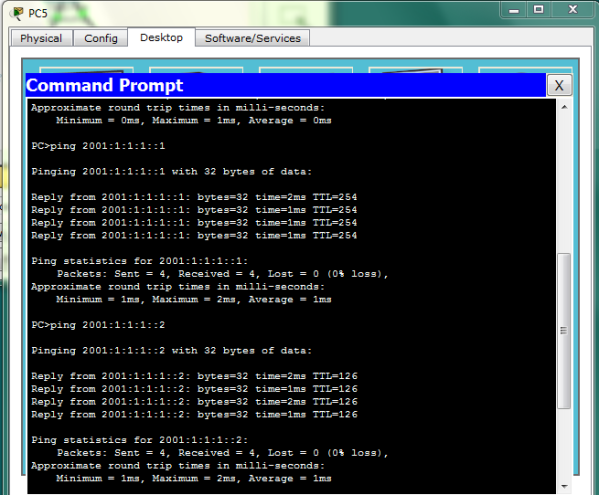

Y por ultimo, con los resultados de la comunicación entre los equipos con el envió de trafico de packet tracer…

Y hasta aquí el dual stack, como siempre tenéis a vuestra disposición los pkt, con la configuración anterior y la configuración completa de este lab.

Ahora toca un pequeño inciso, para continuar con garantías en nuestro apasionante viaje por el protocolo ipv6 y para llegar a montar topologías complejas, hemos de cambiar de Packet tracer a GNS3… ¿pero qué es GNS3? como siempre lo mejor es la definición que se encuentra en la web del proyecto:

“GNS3 is an open source software that simulate complex networks while being as close as possible to the way real networks perform. All of this without having dedicated network hardware such as routers and switches.

Our software provides an intuitive graphical user interface to design and configure virtual networks, it runs on traditional PC hardware and may be used on multiple operating systems, including Windows, Linux, and MacOS X.

In order to provide complete and accurate simulations, GNS3 actually uses the following emulators to run the very same operating systems as in real networks:

•Dynamips, the well-known Cisco IOS emulator.

•VirtualBox, runs desktop and server operating systems as well as Juniper JunOS.

•Qemu, a generic open source machine emulator, it runs Cisco ASA, PIX and IPS.”

Muy bien, pues será con GNS3 con el que seguiremos nuestro camino desde ahora, el link de descarga es este, un último apunte sobre GNS3, es necesario, como es lógico, IOS el sistema operativo de CISCO y dependerá de que versión, este tendrá unas capacidades u otras, no obstante ya sabéis que incluso linkar contenidos no libres es ilegal… San google y encontrareis, no obstante os mostrare las versiones con las que he realizado el lab…

Daré por supuesto que hemos instalado GNS3, y que hemos descargado nuestras imágenes de IOS que es:

Y comenzaremos nuestra segunda parte de este lab con los siguientes ejercicios un túnel ipv6 sobre ipv4 y a continuación un túnel 6to4.

Túnel ipv6 sobre ipv4

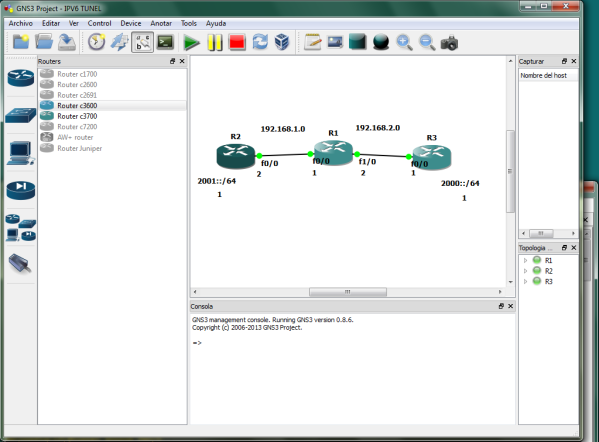

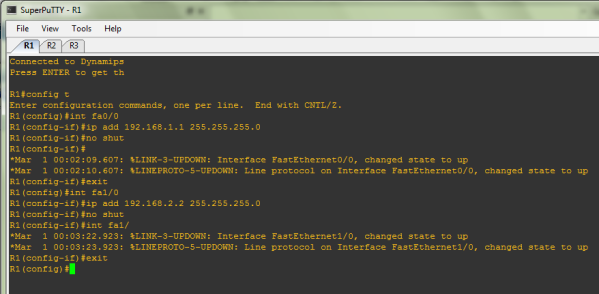

Como siempre, plantearemos el entorno de nuestro lab, como se muestra a continuación utilizamos 3 routers 3640, emplearemos en esta ocasión las interfaces Fast Ethernet para conectarlos (aunque daría igual hacerlo con las interfaces seriales)…

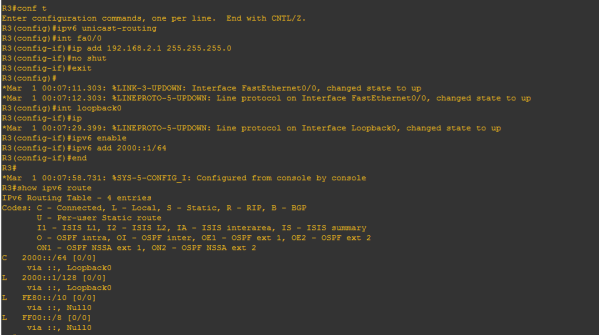

Fijaos como tenemos interfaces loopback en los routers de los extremos r2 y r3 que simulan las redes ipv6, como vemos en el planteamiento de la topología la redes 2001::/64 y 2000::/64 , a continuación r3…

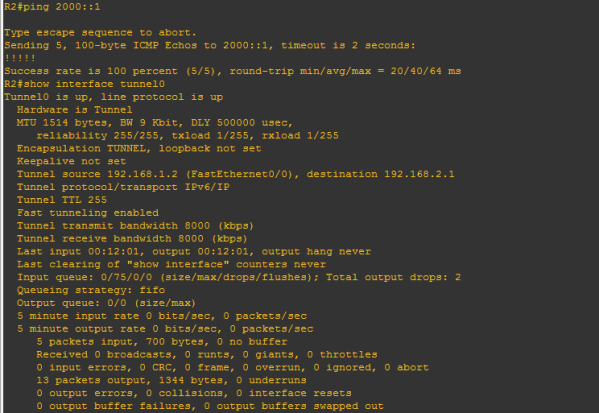

Y la configuración de r2 con la salvedad que en ella tenemos configurado el tunnel 0, observad como se han de definir claramente el origen (source) en este caso Fa0/0, el destino (destination) y el modo de operación en este caso en este caso ipv6ip, y lo más importante de todo, la ruta, sin la ruta que apunte al tunnel no funcionara bajo ningún concepto ejemplo a continuación…

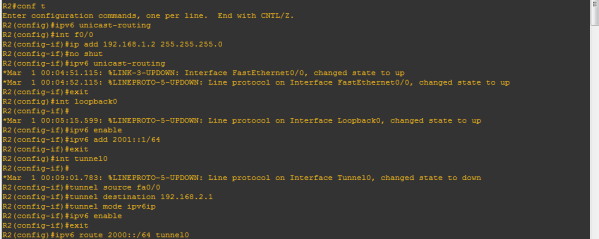

Fijaos como en el router R1 solo existen redes ipv4, a continuación la captura de la configuración…

Y para que veáis la información del tunnel 0 el resultado del comando show int tunnel 0, junto con el resultado de un ping desde r2 a 2000::1/64

Y estaría nuestro túnel completamente configurado, de todas formas os vuelvo a mostrar kla configuración del túnel en otro extremo del mismo…

Tunel 6to4

Bien vamos a continuar con la última tecnología de transición que veremos en esta primera parte 6to4, fijaos que vamos a utilizar la topología anterior (contendrá las interfaces loopback) pero cambiaremos las direcciones de las redes ipv4, y sobre ellas configuraremos 6to4…al lio

Muestra de la configuración del router R1 con la interfaz loopback que os comentaba y la activación del protocolo de enrutamiento dinámico OSPF, (aunque no viene al caso fijaos como con el comando network 0.0.0.0 255.255.255.255 area 0 activa ospf en cualquier red de cualquier interfaz en el router)…

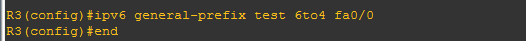

Y ahora viene cuando la matan, fijaos como tenemos una interfaz loopback con una dirección ipv6, una interfaz Fast Ethernet la 0/0 con una dirección ipv4, la cual está difundiéndose mediante el protocolo de enrutamiento dinámico ospf, y queremos utilizar la interfaz fa 0/0, para transmitir nuestros paquetes ipv6… ¿Qué haremos?…el comando clave es ipv6 general-prefix test 6to4 fa0/0, el cual para el prefijotest que es de nuestra elección, por tanto no ha de ser test, nos generara la dirección ipv6 de la interfaz fa0/0 que será una conversión de la dirección ipv4 a ipv6…(no voy a entrar en teoría)…

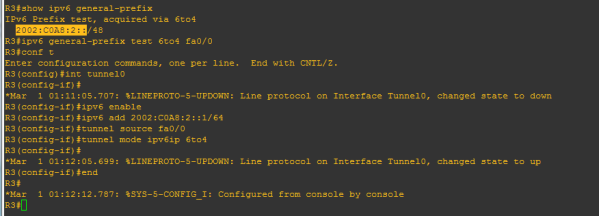

Y a continuación para recuperar la dirección ipv6 de nuestra interfaz fa0/0 será el siguiente comando show ipv6 general-prefix…

Bien lo tenemos, en este momento procederemos a configurar un extremo de nuestro túnel, como se aprecia a continuación, es igual que el anterior túnel, a excepción del modo de operación que será ipv6ip 6to4 mirar la siguiente captura…

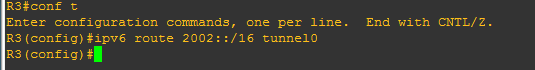

Y la parte más importante…podremos configurar 100.000 túneles pero como no le digamos al router cuál es la ruta para usarlo…pues como que no servirá de nada, por tanto enrutemos…

Y finalmente, la tabla de enrutamiento ipv6, show ipv6 interface brief y el ping correspondiente…

Y se acabó, en el próximo lab nat-pt, nat64 y alguna otra cosa interesante… una vez más pedir disculpas por la tardanza!!! Tanto a @1gbdeinfo como a vosotros, muchos frentes abiertos!!!

Un saludo y espero que os guste y os resulte útil!!!

Hasta pronto.